Nein. Das ist wie gesagt das Problem.

Univention:

root@com01:~# apt search dovecot-

dovecot-auth-lua/ucs501,now 1:2.3.4.1-5+deb10u6 amd64 [installiert]

dovecot-core/ucs501,now 1:2.3.4.1-5+deb10u6 amd64 [Installiert,automatisch]

dovecot-dev/ucs501 1:2.3.4.1-5+deb10u6 amd64

dovecot-gssapi/ucs501 1:2.3.4.1-5+deb10u6 amd64

dovecot-imapd/ucs501,now 1:2.3.4.1-5+deb10u6 amd64 [Installiert,automatisch]

dovecot-ldap/ucs501,now 1:2.3.4.1-5+deb10u6 amd64 [Installiert,automatisch]

dovecot-lmtpd/ucs501,now 1:2.3.4.1-5+deb10u6 amd64 [Installiert,automatisch]

dovecot-lucene/ucs501 1:2.3.4.1-5+deb10u6 amd64

dovecot-managesieved/ucs501,now 1:2.3.4.1-5+deb10u6 amd64 [Installiert,automatisch]

dovecot-mysql/ucs501 1:2.3.4.1-5+deb10u6 amd64

dovecot-pgsql/ucs501 1:2.3.4.1-5+deb10u6 amd64

dovecot-pop3d/ucs501,now 1:2.3.4.1-5+deb10u6 amd64 [Installiert,automatisch]

dovecot-sieve/ucs501,now 1:2.3.4.1-5+deb10u6 amd64 [Installiert,automatisch]

dovecot-solr/ucs501 1:2.3.4.1-5+deb10u6 amd64

dovecot-sqlite/ucs501 1:2.3.4.1-5+deb10u6 amd64

dovecot-submissiond/ucs501 1:2.3.4.1-5+deb10u6 amd64

fusiondirectory-plugin-dovecot-schema/ucs501 1.2.3-4+deb10u1 all

mysqmail-dovecot-logger/ucs501 0.4.9-10.2+b1 amd64

Ubuntu 20.04:

root@lt001:/home/s.gehr# apt search dovecot-

v dovecot-abi-2.3.abiv7 -

p dovecot-antispam - Dovecot plugins for training spam filters

p dovecot-auth-lua - secure POP3/IMAP server - Lua authentication plugin

v dovecot-common -

p dovecot-core - Sicherer POP3-/IMAP-Server - Systemkern

p dovecot-dev - sicherer POP3/IMAP-Server - Headerdateien

p dovecot-gssapi - Sicherer POP3-/IMAP-Server - GSSAPI-Unterstützung

p dovecot-imapd - sicherer POP3/IMAP-Server - IMAP-Daemon

p dovecot-ldap - secure POP3/IMAP server - LDAP support

p dovecot-lmtpd - secure POP3/IMAP server - LMTP server

p dovecot-lucene - secure POP3/IMAP server - Lucene support

p dovecot-managesieved - secure POP3/IMAP server - ManageSieve server

p dovecot-mysql - secure POP3/IMAP server - MySQL support

p dovecot-pgsql - secure POP3/IMAP server - PostgreSQL support

p dovecot-pop3d - sicherer POP3/IMAP-Server - POP3-Daemon

p dovecot-sieve - secure POP3/IMAP server - Sieve filters support

p dovecot-solr - secure POP3/IMAP server - Solr support

p dovecot-sqlite - secure POP3/IMAP server - SQLite support

p dovecot-submissiond - secure POP3/IMAP server - mail submission agent

p fusiondirectory-plugin-dovecot-schema - LDAP schema for FusionDirectory dovecot plugin

p mysqmail-dovecot-logger

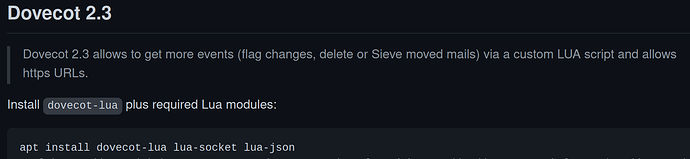

Ein Paket dovecot-lua existiert hier nicht

Willkommen im EGroupware-Community-Forum.

Willkommen im EGroupware-Community-Forum. Welcome to the EGroupware community forum.

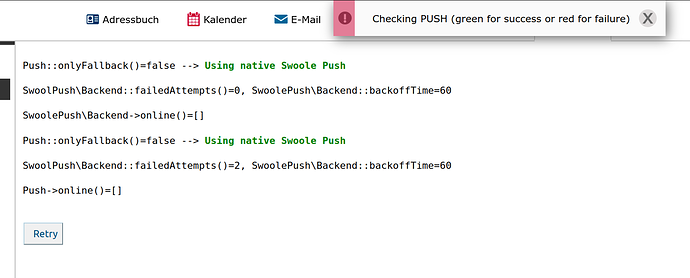

Welcome to the EGroupware community forum. Jetzt funktioniert das Mail-System in Grundzügen

Jetzt funktioniert das Mail-System in Grundzügen